はじめに

筆者はネットワークやセキュリティのソリューション導入を計画されているご担当者様とお話させていただく機会が多いのですが、そのさいよく寄せられるのが、「ソリューションの価値を机上では理解しているけど、実際の効果を理解するにはどうしたらいいの?」という疑問です。

「複数のソリューションを比較したい」「運用時の操作感を事前に知りたい」など、筆者にお寄せいただくご要望はさまざまです。たとえば複数のソリューションを比較する場合であれば、製品の網羅的な事前検証にも、比較結果のとりまとめにも、それなりのコストや時間がかかり、現場のご担当者様の大きな負荷になっています。

そこで今月は、弊社の UTD (Ultimate Test Drive) プログラムをご紹介します。本プログラムを利用すれば、PoV (Proof of Value) の前にデモやハンズオンを受ける機会を得られ、現場のご担当者様の負荷軽減につながります。

UTD でできること

UTD は、Palo Alto Networks の技術への理解を深める「ハンズオン体験」を提供するプログラムです。このプログラムには複数の個別ワークショップがあり、それぞれ「ソリューションがどのように動作しているか」や「組織のセキュリティ態勢がどう向上するか」が理解しやすいように作られています。ワークショップは仮想ラボ環境上に構成されていて、シナリオにそってステップ・バイ・ステップで体験できます。途中でわからないことがあっても、弊社の担当インストラクターがアドバイスしますので安心して進められます。

| UTD が提供する内容 | UTD が提供しない内容 |

|---|---|

|

|

表1. UTD が提供する内容と提供しない内容

UTD でできること、できないことを上の表にまとめました。すべてのソリューション例のデモや操作ができるわけではない点は注意が必要ですが、ワークショップのシナリオにそってソリューションやプロダクトの機能と使用感を確認できるところが本プログラムの利点です。

ワークショップシナリオ

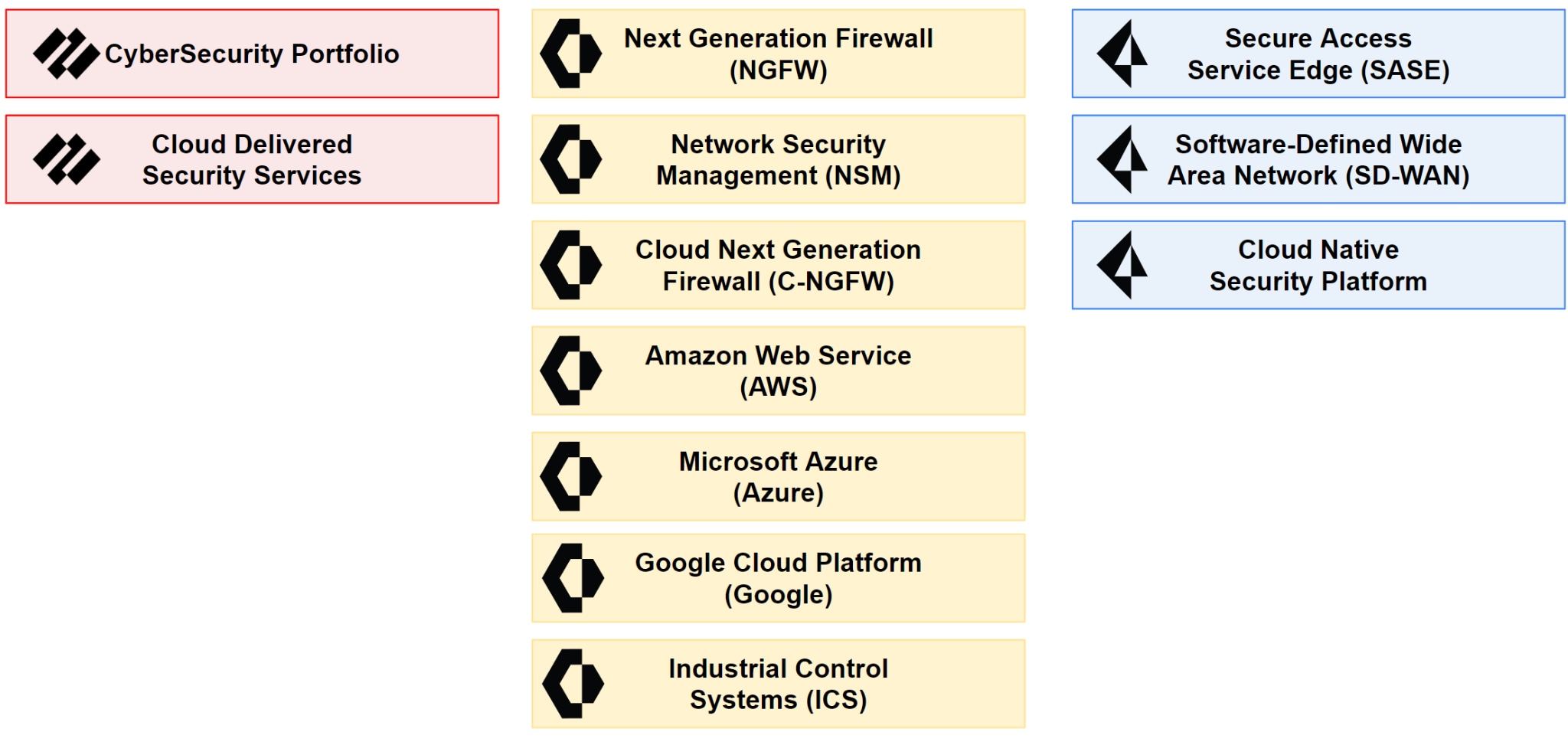

ワークショップシナリオは随時更新されますが、本稿執筆現在は以下の図に記載したシナリオを利用できます。

各シナリオが提供する内容は以下の通りです。

Cybersecurity Portfolio

- パロアルトネットワークのプロダクトポートフォリオ全般

Cloud Delivered Security Services

- Core Security機能

- Advanced Threat Prevention, Advanced WildFire, DNS Security, Advanced URL Filtering

- Data Security機能

- SaaS Security Inline, Enterprise DLP

- IoT Security機能

- IoT Security, Policy enforcement in NGFW

NextGeneration Firewall (NGFW)

- SNS、SaaSアプリの制御

- ポリシーオプティマイザーによるアプリケーションベースによるセキュリティポリシー適用への移行

- ML-Powered モダンマルウェア・フィッシングサイト保護の設定

- TLS の復号と検査の設定

- Global Protect を使用したモバイル デバイスの保護と侵害されたデバイスの検疫

Network Security Management (NSM)

- デバイス グループによる階層化された集中管理

- デバイスとネットワーク設定のテンプレート化

- ロールベースドアクセスコントロール

Cloud Next Generation Firewall (C-NGFW)

- AWSマーケットプレースからクラウドNGFWのサブスクライブと設定

- Cloud Watchロギング

- AWSのVPC内でのNGFWの配置、Log4j攻撃に対する防御のデモ

Amazon Web Service (AWS)

- AWSでVM-Seriesファイアウォールのデプロイとダイナミック アクセス グループによるメタデータを付与したセキュリティ ポリシー適用

- Amazon EKSでCN-Seriesのデプロイ

- Prisma CloudのCSPMによるインシデント調査と補正

Microsoft Azure (Azure)

- Azure コンソール上から VM-Series ファイアウォールをデプロイする方法

- Azure AKSでCN-Seriesのデプロイ

- Prisma CloudのCSPMによるインシデント調査と補正

Google Cloud Platform (Google)

- GCPコンソール上から VM-Series ファイアウォールをデプロイする方法

- Prisma CloudのCSPMによるインシデント調査と補正

Industrial Control Systems (ICS)

- 62443/Prurdueモデルに基づくセグメンテーションとICSプロトコルの可視化と制御

- ITからOTネットワークへのランサムウェア攻撃の防御

Secure Access Service Edge (SASE)

- リモート ネットワークスとモバイル ユーザーの保護(ZTNA2.0)

- ML-Powered Analysisを使用したアプリケーションの保護

- ADEMによるネットワーク管理の可視化

Software-Defined Wide Area Network (SD-WAN)

- アプリケーション レベルで End-to-End のネットワーク パフォーマンスを可視化

- SD-WAN の自動プロビジョニング、設定

- リアルタイムなアプリケーション パフォーマンス補正やパフォーマンス低下時の自動フェイル オーバー

Cloud Native Security Platform

このワークショップについては以下のセクションで詳しく解説します。

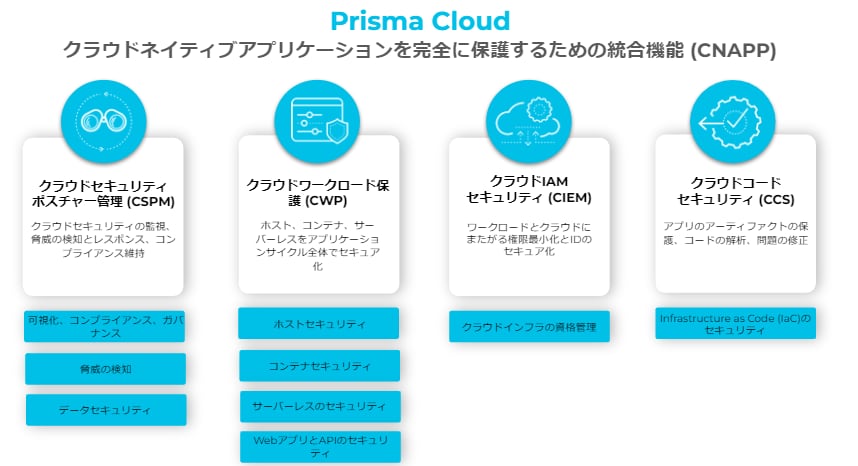

Prisma Cloud のワークショップ Cloud Native Security Platform (CNSP) UTD

このワークショップは、「ソリューションの必要性やユース ケースについての概要説明 (図2)」、「各機能のハイライト」、「ハンズオン」の順に進みます。

「ハンズオン」は、「Cloud Operations」、「Development」、「Security」の 3 セクションから構成されています。それぞれのセクションは「ケイパビリティ (何ができるのか)」と「セキュリティ態勢の強化」を具体例で示す内容になっています。

各セクションの特徴を下記にまとめましたので参考にしてください。いずれも対象ユーザーに合わせた詳細なシナリオが用意されています。

Cloud Operation

- クラウド インフラ管理と運用の担当者向け

- Code、Bulid、Deployment、Data セキュリティ

- Runtime 保護

- アラートに対する調査・補正

- クラウド ネットワークのモニタリング

Development

- ソフトウェア・アプリケーション開発者、データ分析の担当者向け

- Code、Bulid、Data セキュリティ

- Serverless セキュリティ

- Web Application セキュリティ (WAAS)

Security

- ネットワーク、ワークロードのセキュリティ担当者向け

- アラートに対する調査・補正

- クラウド ネットワークのモニタリング

- コンプライアンス管理

- Code、Data、IAM セキュリティ

さいごに

ソリューション導入にあたってご担当者様が重視するポイントはさまざまです。ですが、ソリューション デモの内容が不十分で特徴を掴みづらい、PoV のために対応担当者の工数を捻出せねばならないなど、導入検討には苦労が絶えません。

本稿で紹介した UTD であれば、PoV のように全機能の検証を網羅する工数をかけずにハンズオン型の学習で主要機能を体験できるので、机上の説明では理解しづらい特徴も、短時間で効率よく学ぶことができます。

UTD の実施については、弊社営業アカウント チームにぜひお気軽にご相談ください。

本稿がご担当者様の負荷緩和と導入成功につながれば幸いです。