This post is also available in: English (Inglese) 简体中文 (Cinese semplificato) 繁體中文 (Cinese tradizionale) Nederlands (Olandese) Français (Francese) Deutsch (Tedesco) 日本語 (Giapponese) 한국어 (Coreano) Español (Spagnolo) Türkçe (Turco)

In termini di sicurezza, è un concetto importante.

Si parla ogni giorno di prodotti e tecnologie “5G-ready.” Ma cosa significa? I fornitori di servizi mobili utilizzeranno certamente apparecchiature 5G scalabili in termini di capacità e velocità, ma ciò è sufficiente per dire che queste reti saranno pronte per il 5G?

Le reti mobili non saranno pronte per il 5G se le necessarie funzionalità di sicurezza non verranno integrate fin dalla progettazione.

Tom Wheeler, ex Presidente della Federal Communications Commission, ha precisato questo concetto in un suo recente contributo al NY Times: “La leadership nella tecnologia 5G non dipende soltanto dalla costruzione di una rete, ma dal fatto che tale rete sia abbastanza sicura per le innovazioni che promette. Il punto - prosegue Wheeler - è che le nostre reti wireless non sono sicure come potrebbero essere perché non sono progettate per resistere ai tipi di attacchi informatici che oggi sono comuni. Non è colpa delle aziende che hanno costruito le reti, è una conseguenza del fatto che quando anni fa sono stati stabiliti gli standard dell'attuale tecnologia di quarta generazione (4G), gli attacchi informatici non erano un problema prioritario.”

Occorre un nuovo approccio alla sicurezza

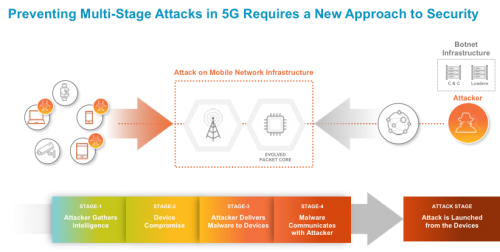

Con il 5G, tutto cambia. Applicazioni essenziali come l'assistenza sanitaria a distanza, il monitoraggio e il controllo remoto delle reti elettriche e le automobili a guida autonoma si baseranno sulle tecnologie 5G. Le reti diventeranno più distribuite e molte applicazioni essenziali saranno ospitate alla periferia delle reti 5G e su cloud periferici. Un criminale informatico avrà più opportunità se gli sarà consentito di passare inosservato, dal momento che userà l'automazione per sferrare attacchi in varie fasi, fino a trovare la porzione meno sicura della rete dove operare l'exploit. Affinché le reti mobili siano pronte per il 5G serve un nuovo approccio alla sicurezza.

Anche se gli standard e le architetture di rete sono ancora in fase di definizione, gli operatori mobili sono obbligati a integrare in queste reti evolute, fin dalla progettazione, un insieme adeguato di funzionalità di sicurezza. Gli attacchi informatici sono già oggi in grado di penetrare nelle reti mobili, pertanto la loro prossima evoluzione è un problema prioritario.

Per essere davvero pronti per il 5G, gli operatori mobili devono adottare una strategia di sicurezza rigorosa e completa, che preveda:

- Visibilità, ispezione e controlli completi da applicare a tutti i livelli della rete: ai piani dell'applicazione, del segnale e dei dati

- Analisi delle minacce basata su cloud con l'utilizzo del machine learning (ML), operata da diverse posizioni e ambienti della rete mobile

- Una piattaforma cloud-ready che garantisca l'applicazione coerente della sicurezza per tutte le posizioni di rete

Grazie a queste essenziali funzionalità di sicurezza, le reti mobili potranno essere effettivamente pronte per il 5G, con una prevenzione delle minacce basata sui dati che offra risultati di sicurezza contestuali. Gli operatori mobili saranno in grado di automatizzare i processi per identificare in modo proattivo i dispositivi infetti e prevenire gli attacchi avviati dal dispositivo. Potranno intercettare attacchi multifase avanzati che cercheranno prevedibilmente di sfruttare i diversi livelli di segnalazione e controllo nelle reti 5G. Saranno in grado di identificare automaticamente le minacce avanzate, metterle in relazione con specifici dispositivi/utenti e isolare/rimuovere i dispositivi infetti dalle reti. Infine, avranno l'opportunità di differenziarsi proponendosi come “operatori per un business sicuro.”

La reti 5G sono destinate a diventare la dorsale dei servizi di trasformazione che cambieranno positivamente le vite delle generazioni a venire. Saranno alla base dei veicoli autonomi, degli interventi chirurgici a distanza, dei servizi intelligenti e della moltitudine di novità tecnologiche consentite dal 5G. Ma una premessa è essenziale, come afferma Wheeler: “Gli innovatori, gli investitori e gli utenti hanno bisogno di fiducia nella sicurezza informatica della rete perché le sue promesse si possano realizzare.”